Upravljavci iskalnikov Google in Yandex. Navodila za uporabo jSQL Injection - večnamenskega orodja za iskanje in izkoriščanje SQL injekcij v Kali Linux Inurl privat bild php name primer

Zaženite preneseno datoteko z dvoklikom (imeti morate virtualni stroj).

3. Anonimnost pri preverjanju mesta za vbrizgavanje SQL

Nastavitev Tor in Privoxy v Kali Linux

[Razdelek v razvoju]

Nastavitev Tor in Privoxy v sistemu Windows

[Razdelek v razvoju]

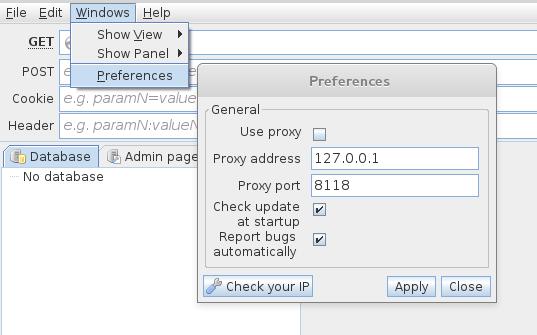

Nastavitve strežnika proxy v jSQL Injection

[Razdelek v razvoju]

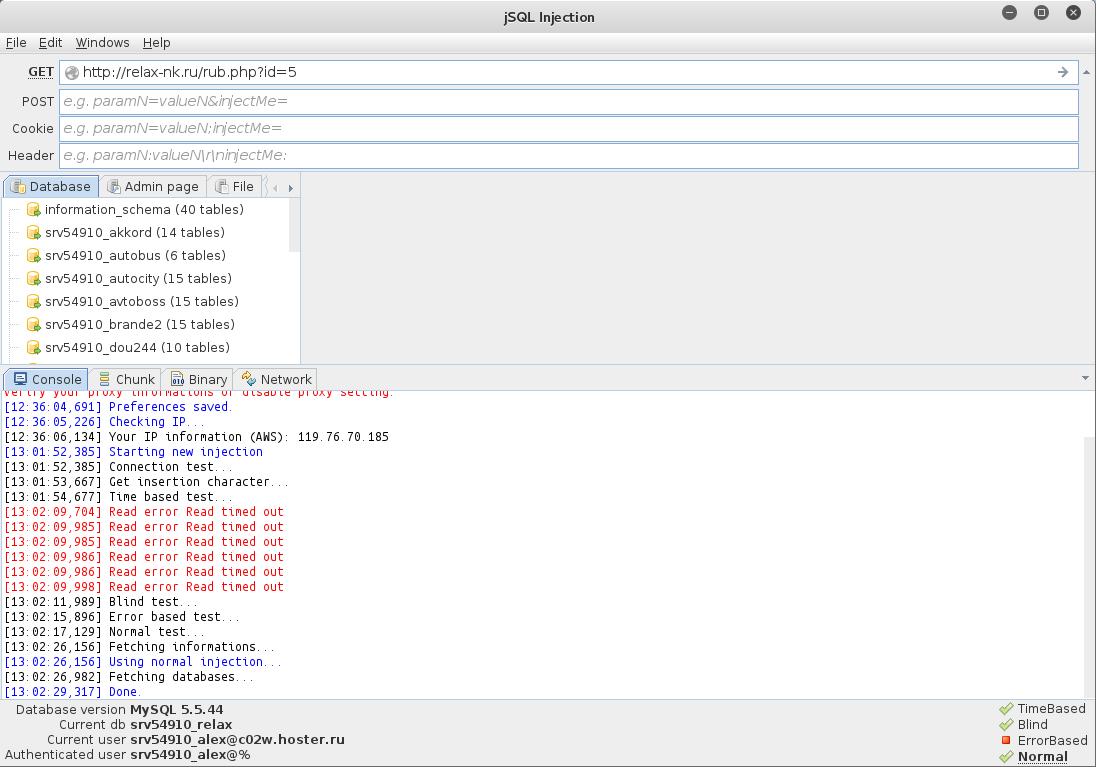

4. Preverjanje mesta za vbrizgavanje SQL z jSQL Injection

Delo s programom je izjemno preprosto. Samo vnesite naslov spletne strani in pritisnite ENTER.

Naslednji posnetek zaslona prikazuje, da je spletno mesto ranljivo za tri vrste injekcij SQL hkrati (informacije o njih so navedene v spodnjem desnem kotu). S klikom na imena injekcij lahko zamenjate uporabljeno metodo:

Prav tako so se nam že prikazale obstoječe baze podatkov.

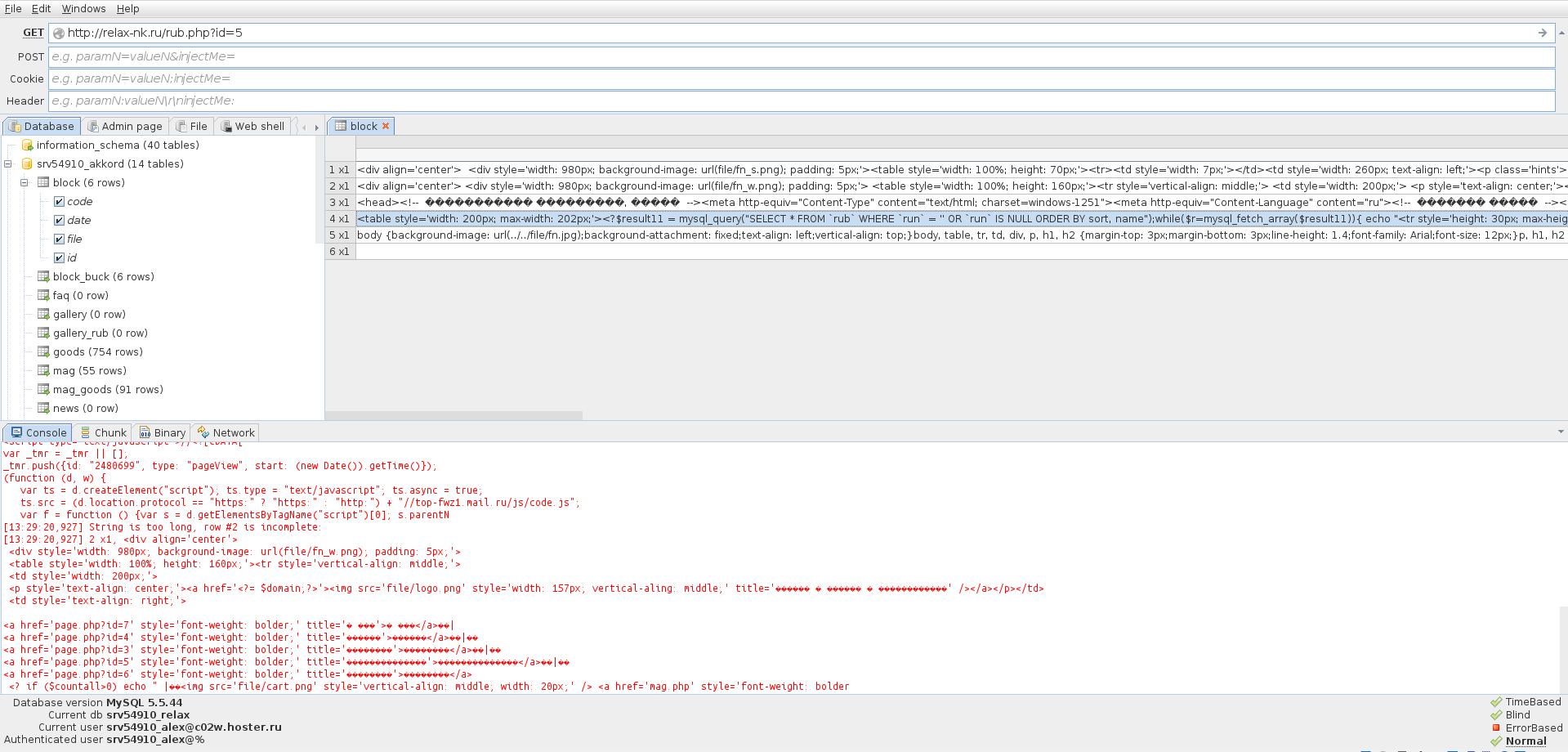

Ogledate si lahko vsebino vsake tabele:

Običajno so pri tabelah najbolj zanimive poverilnice skrbnika.

Če imate srečo in najdete podatke skrbnika, je še prezgodaj za veselje. Še vedno morate najti skrbniško ploščo, kamor vnesete te podatke.

5. Poiščite skrbniške plošče z jSQL Injection

Če želite to narediti, pojdite na naslednji zavihek. Tukaj nas pozdravi seznam možnih naslovov. Za preverjanje lahko izberete eno ali več strani:

Udobje je v tem, da vam ni treba uporabljati drugih programov.

Na žalost ni prav veliko malomarnih programerjev, ki shranjujejo gesla v čistem besedilu. Pogosto v vrstici za geslo vidimo nekaj podobnega

8743b52063cd84097a65d1633f5c74f5

To je hash. Dešifrirate ga lahko s surovo silo. In ... jSQL Injection ima vgrajen brute forcer.

6. Zgoščevanje s surovo silo z uporabo jSQL Injection

Nedvomno udobje je, da vam ni treba iskati drugih programov. Obstaja podpora za številne najbolj priljubljene zgoščene vrednosti.

To ni najboljša možnost. Če želite postati guru pri dekodiranju hash-jev, priporočamo knjigo "" v ruščini.

Seveda pa, ko pri roki ni drugega programa ali ni časa za učenje, bo jSQL Injection z vgrajeno funkcijo brute force prišel zelo prav.

Obstajajo nastavitve: nastavite lahko, kateri znaki so vključeni v geslo, obseg dolžine gesla.

7. Datotečne operacije po zaznavi vbrizgavanja SQL

Poleg operacij z bazami podatkov - branjem in spreminjanjem le-teh, če so zaznane injekcije SQL, je mogoče izvesti naslednje operacije datotek:

- branje datotek na strežniku

- nalaganje novih datotek na strežnik

- nalaganje lupin na strežnik

In vse to je implementirano v jSQL Injection!

Obstajajo omejitve - strežnik SQL mora imeti privilegije za datoteke. Pametni sistemski skrbniki so jih onemogočili in ne bodo mogli pridobiti dostopa do datotečnega sistema.

Prisotnost privilegijev datoteke je precej preprosto preveriti. Pojdite na enega od zavihkov (branje datotek, ustvarjanje lupine, nalaganje nove datoteke) in poskusite izvesti eno od navedenih operacij.

Še ena zelo pomembna opomba - poznati moramo točno absolutno pot do datoteke, s katero bomo delali - sicer nič ne bo delovalo.

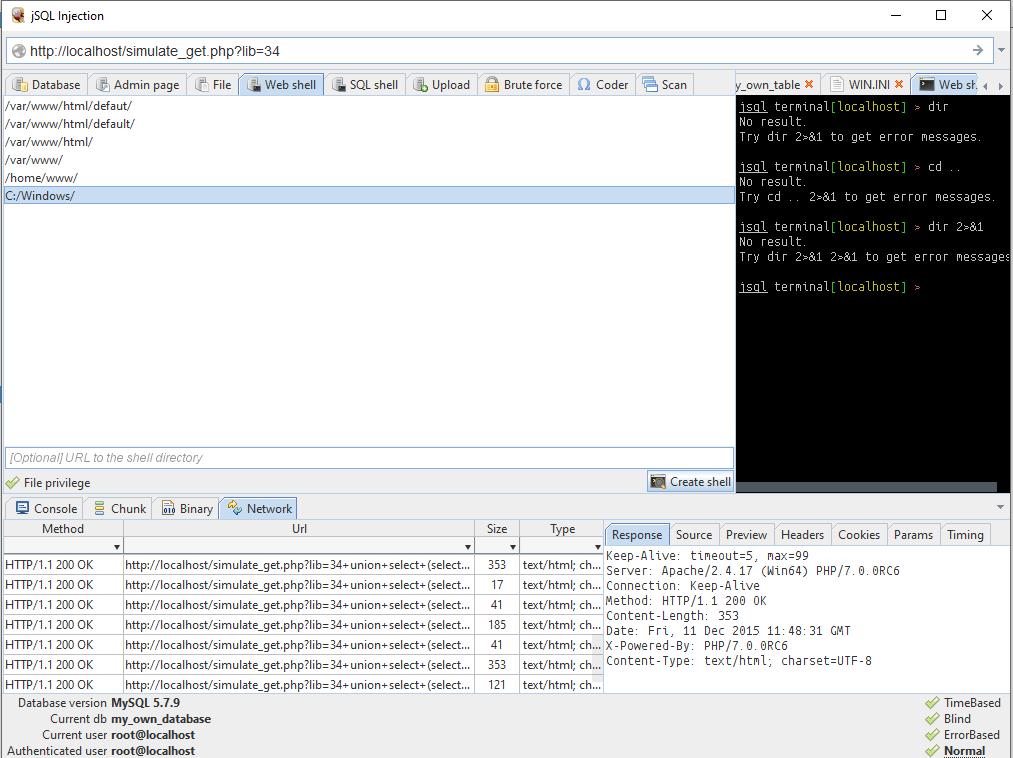

Oglejte si naslednji posnetek zaslona:

Na vsak poskus operacije z datoteko prejmemo naslednji odgovor: Ni privilegija FILE(brez pravic do datoteke). In tukaj se ne da narediti nič.

Na vsak poskus operacije z datoteko prejmemo naslednji odgovor: Ni privilegija FILE(brez pravic do datoteke). In tukaj se ne da narediti nič.

Če imate namesto tega drugo napako:

Težava pri zapisovanju v [ime_imenika]

To pomeni, da ste napačno določili absolutno pot, kamor želite zapisati datoteko.

Če želite uganiti absolutno pot, morate poznati vsaj operacijski sistem, v katerem deluje strežnik. Če želite to narediti, preklopite na zavihek Omrežje.

Tak zapis (vrstica Win64) daje razlog za domnevo, da imamo opravka z operacijskim sistemom Windows:

Keep-Alive: timeout=5, max=99 Strežnik: Apache/2.4.17 (Win64) PHP/7.0.0RC6 Povezava: Keep-Alive Metoda: HTTP/1.1 200 OK Content-Length: 353 Datum: Pet, 11. december 2015 11:48:31 GMT X-Powered-By: PHP/7.0.0RC6 Content-Type: text/html; nabor znakov=UTF-8

Tukaj imamo nekaj Unix (*BSD, Linux):

Transfer-Encoding: chunked Datum: pet, 11. december 2015 11:57:02 GMT Metoda: HTTP/1.1 200 OK Keep-Alive: timeout=3, max=100 Povezava: keep-alive Content-Type: text/html X- Powered by: PHP/5.3.29 Strežnik: Apache/2.2.31 (Unix)

In tukaj imamo CentOS:

Metoda: HTTP/1.1 200 OK Poteče: četrtek, 19. november 1981 08:52:00 GMT Set-Cookie: PHPSESSID=9p60gtunrv7g41iurr814h9rd0; path=/ Povezava: keep-alive X-Cache-Lookup: MISS iz t1.hoster.ru:6666 Strežnik: Apache/2.2.15 (CentOS) X-Powered-By: PHP/5.4.37 X-Cache: MISS iz t1.hoster.ru Nadzor predpomnilnika: brez shranjevanja, brez predpomnilnika, obvezno ponovno preverjanje, naknadno preverjanje=0, predhodno preverjanje=0 Pragma: brez predpomnilnika Datum: petek, 11. december 2015 12:08:54 GMT Transfer-Encoding: chunked Content-Type: text/html; charset=WINDOWS-1251

V sistemu Windows je tipična mapa za spletna mesta C:\Server\data\htdocs\. Toda v resnici, če je nekdo "mislil" narediti strežnik v sistemu Windows, potem ta oseba zelo verjetno ni slišala ničesar o privilegijih. Zato poskusite začeti neposredno iz imenika C:/Windows/:

Kot vidite, je bilo prvič vse v redu.

Toda lupine jSQL Injection same vzbujajo dvome. Če imate privilegije za datoteke, lahko preprosto naložite nekaj s spletnim vmesnikom.

8. Množično preverjanje mest za vbrizgavanje SQL

Tudi ta funkcija je na voljo v jSQL Injection. Vse je izjemno preprosto - prenesite seznam spletnih mest (lahko jih uvozite iz datoteke), izberite tiste, ki jih želite preveriti, in kliknite ustrezen gumb za začetek operacije.

Zaključek vbrizgavanja jSQL

jSQL Injection je dobro, zmogljivo orodje za iskanje in nato uporabo SQL injekcij, ki jih najdemo na spletnih mestih. Njegove nedvomne prednosti: enostavna uporaba, vgrajene povezane funkcije. jSQL Injection je lahko začetnikov najboljši prijatelj pri analizi spletnih mest.

Med pomanjkljivostmi bi opozoril na nezmožnost urejanja baz podatkov (vsaj jaz nisem našel te funkcionalnosti). Kot pri vseh orodjih GUI lahko eno od pomanjkljivosti tega programa pripišemo njegovi nezmožnosti uporabe v skriptih. Kljub temu je v tem programu možna nekaj avtomatizacije - zahvaljujoč vgrajeni funkciji množičnega preverjanja spletnega mesta.

Program jSQL Injection je veliko bolj priročen za uporabo kot sqlmap. Toda sqlmap podpira več vrst vbrizgavanja SQL, ima možnosti za delo s požarnimi zidovi datotek in nekatere druge funkcije.

Pod črto: jSQL Injection je najboljši prijatelj hekerja začetnika.

Pomoč za ta program v Enciklopediji Kali Linux najdete na tej strani: http://kali.tools/?p=706

Iskalni operaterji (posebni znaki, ki se dodajo iskalni poizvedbi) vam pomagajo pridobiti ogromno uporabnih informacij o spletnem mestu. Z njihovo pomočjo lahko znatno zožite obseg iskanja in poiščete informacije, ki jih potrebujete. V osnovi so operaterji v različnih iskalnikih enaki, obstajajo pa tudi razlike. Zato bomo operaterje za Google in Yandex obravnavali ločeno.

Googlovi operaterji

Najprej si oglejmo najpreprostejše operatorje:

+ - Operator plus se uporablja za iskanje besed v istem stavku, samo vstavite ta simbol med besede. Na primer, če vnesete zahtevo, kot je "zimske + pnevmatike + za + Nissan", boste v rezultatih iskanja dobili tista spletna mesta, ki imajo stavke s celotnim nizom vseh besed iz poizvedbe.

- - operator "minus" bo pomagal izključiti neželene besede iz poizvedbe. Na primer, če vložite zahtevo »The Godfather -online«, vam bodo dana mesta z informacijami o filmu, recenziji, recenziji itd., vendar bodo izključena spletna mesta s spletnim ogledom.

.. - bo pomagal najti rezultate, ki vsebujejo številke v določenem obsegu.

@ in #- simboli za iskanje po oznakah in hashtagih družbenih omrežij.

ALI- operator “ali”, z njegovo pomočjo lahko poiščete strani, na katerih se pojavi vsaj ena od več besed.

« » - narekovaji sporočajo iskalniku, da morate poiskati strani, kjer so vnesene besede v določenem vrstnem redu - točna pojavnost.

Kompleksni operaterji:

spletno mesto: vam bo pomagal najti potrebne informacije na določenem spletnem mestu.

predpomnilnik: uporaben operator, če je bila vsebina strani spremenjena ali blokirana. Prikaže predpomnjeno različico. Primer: cache:site

informacije: služi za prikaz vseh podatkov o naslovu.

povezano: Odličen operater za iskanje spletnih mest s podobno vsebino.

allintitle: prikazane so strani, ki imajo v naslovni oznaki besede, navedene v zahtevi

allinurl: odličen operater, s katerim lahko najdete strani, ki jih resnično potrebujete. Prikaže spletna mesta, ki vsebujejo določene besede v naslovu strani. Na žalost je v ruskem segmentu interneta še vedno malo spletnih mest, ki uporabljajo cirilico, zato boste morali uporabiti transliteracijo, na primer allinurl:steklopakety, ali latinico.

inurl: naredi isto kot zgornji operator, vendar pride do izbire samo za eno besedo.

vse besedilo: Strani so izbrane glede na vsebino strani. Morda bo koristno, če iščete nekaj informacij, vendar ste naslov spletnega mesta preprosto pozabili.

besedilo: isto samo za eno besedo.

allinanchor: operater prikaže strani, ki imajo v opisu ključne besede. Na primer: allinanchor: ročna ura.

v sidru: isto samo za eno ključno besedo.

Yandex operaterji

Enostavni operaterji:

! - se postavi pred ključno besedo in rezultati iskanja prikažejo strani, kjer je navedena popolnoma ista beseda (brez spremembe oblike besede).

+ - tako kot Google so strani prikazane z vsemi besedami, ki so navedene med znakom plus.

« » - prikazuje natančno ujemanje fraze.

() - uporablja se za združevanje besed v kompleksnih poizvedbah.

& - potrebno za iskanje strani, na katerih se besede, združene s tem operatorjem, pojavljajo v enem stavku.

* - služi za iskanje manjkajočih besed v narekovajih. Na primer: Rusija * duša. En operator * nadomesti eno besedo.

Naslednji operaterji so že vgrajeni v napredno iskanje Yandex, zato si jih ni smiselno zapomniti, vendar bomo vseeno razložili, kaj vsak od njih počne.

naslov: iskanje po naslovih strani spletnega mesta

url: iskanje strani na danem naslovu, na primer url:site/blog/*

gostitelj: preišče celotnega gostitelja.

spletno mesto: tukaj se iskanje izvaja po vseh poddomenah in straneh spletnega mesta.

inurl: iskanje po straneh samo te domene z uporabo ključnih besed. Na primer inurl: blog site

mimika: iskanje dokumentov dane vrste, na primer mime:xls.

mačka: poiščite spletna mesta, ki so prisotna v Yandex.Catalogue, ter regijo in kategorijo, ki sovpada z navedeno. Na primer: car cat:ID_category

Tako so ti operaterji videti v samem iskalniku:

Tako lahko s pravilno izbiro in uporabo operaterjev iskalnikov Google in Yandex samostojno ustvarite semantično jedro za spletno mesto, poiščete pomanjkljivosti in napake pri delu, opravite analizo konkurentov in tudi ugotovite, kam in katere zunanje povezave vodijo. vaše spletno mesto.

Če pri svojem delu uporabljate druge operaterje, ki jih nismo upoštevali, jih delite v komentarjih. Pogovarjajmo se =)

Pridobivanje zasebnih podatkov ne pomeni vedno vdora - včasih so javno objavljeni. Poznavanje Googlovih nastavitev in malo iznajdljivosti vam bosta omogočila, da najdete marsikaj zanimivega - od številk kreditnih kartic do dokumentov FBI.

OPOZORILO

Vse informacije so zgolj informativne narave. Niti urednik niti avtor ne odgovarjata za morebitno škodo, povzročeno z gradivi tega članka.Danes je vse povezano z internetom, z malo skrbi za omejevanje dostopa. Zato mnogi zasebni podatki postanejo plen iskalnikov. Roboti Spider niso več omejeni na spletne strani, ampak indeksirajo vse vsebine, ki so na voljo na internetu, in v svoje podatkovne baze nenehno dodajajo nejavne informacije. Odkriti te skrivnosti je preprosto – le vedeti morate, kako jih vprašati.

Iskanje datotek

V spretnih rokah bo Google hitro našel vse, česar ni na spletu, na primer osebne podatke in datoteke za službeno uporabo. Pogosto so skriti kot ključ pod predpražnikom: pravih omejitev dostopa ni, podatki preprosto ležijo na zadnji strani strani, kamor ne vodi nobena povezava. Standardni Googlov spletni vmesnik ponuja le osnovne nastavitve naprednega iskanja, a tudi te bodo zadostovale.

Iskanje Google lahko omejite na določeno vrsto datoteke z uporabo dveh operatorjev: filetype in ext. Prvi podaja obliko, ki jo je iskalnik določil iz naslova datoteke, drugi določa končnico datoteke, ne glede na njeno notranjo vsebino. Pri iskanju v obeh primerih morate navesti samo končnico. Na začetku je bil operator ext primeren za uporabo v primerih, ko datoteka ni imela posebnih značilnosti formata (na primer za iskanje konfiguracijskih datotek ini in cfg, ki bi lahko vsebovale karkoli). Zdaj so se Googlovi algoritmi spremenili in med operaterji ni vidne razlike - rezultati so v večini primerov enaki.

Filtriranje rezultatov

Google privzeto išče besede in na splošno vse vnesene znake v vseh datotekah na indeksiranih straneh. Območje iskanja lahko omejite z domeno najvišje ravni, določenim mestom ali z lokacijo iskalnega zaporedja v samih datotekah. Za prvi dve možnosti uporabite operator mesta, ki mu sledi ime domene ali izbranega mesta. V tretjem primeru vam cel niz operaterjev omogoča iskanje informacij v servisnih poljih in metapodatkih. Na primer, allinurl bo dano našel v telesu samih povezav, allinanchor - v besedilu, opremljenem z oznako , allintitle - v naslovih strani, allintext - v telesu strani.

Za vsakega operaterja obstaja lahka različica s krajšim imenom (brez predpone all). Razlika je v tem, da bo allinurl našel povezave z vsemi besedami, inurl pa samo s prvo od njih. Druga in naslednje besede iz poizvedbe se lahko pojavijo kjer koli na spletnih straneh. Operator inurl se razlikuje tudi od drugega operatorja s podobnim pomenom – spletne strani. Prvi omogoča tudi iskanje poljubnega zaporedja znakov v povezavi do iskanega dokumenta (na primer /cgi-bin/), ki se pogosto uporablja za iskanje komponent z znanimi ranljivostmi.

Poskusimo v praksi. Vzamemo filter allintext in zahtevamo izdelavo seznama številk in verifikacijskih kod kreditnih kartic, ki bodo potekle šele čez dve leti (ali ko se bodo njihovi lastniki naveličali hraniti vse).

Allintext: datum veljavnosti številke kartice /2017 cvv

Ko v novicah preberete, da je mlad heker "vdrl v strežnike" Pentagona ali Nase in ukradel tajne podatke, govorimo v večini primerov o taki osnovni tehniki uporabe Googla. Recimo, da nas zanima seznam zaposlenih v Nasi in njihovi kontaktni podatki. Zagotovo je tak seznam na voljo v elektronski obliki. Zaradi priročnosti ali zaradi spregleda je lahko tudi na samem spletnem mestu organizacije. Logično je, da v tem primeru ne bo povezav do nje, saj je namenjena interni uporabi. Katere besede so lahko v taki datoteki? Najmanj - polje "naslov". Preizkušanje vseh teh predpostavk je enostavno.

Inurl:nasa.gov filetype:xlsx "naslov"

Uporabljamo birokracijo

Najdbe, kot je ta, so prijeten dotik. Zares soliden ulov je podrobnejše poznavanje Googlovih operaterjev za spletne skrbnike, samega omrežja in posebnosti strukture iskanega. Če poznate podrobnosti, lahko preprosto filtrirate rezultate in izboljšate lastnosti potrebnih datotek, da v preostalem dobite resnično dragocene podatke. Hecno, da tu priskoči na pomoč birokracija. Proizvaja standardne formulacije, ki so primerne za iskanje tajnih informacij, ki so pomotoma pricurljale na internet.

Na primer, žig Distribution statement, ki ga zahteva ministrstvo za obrambo ZDA, pomeni standardizirane omejitve pri distribuciji dokumenta. Črka A označuje javne objave, v katerih ni nič tajnega; B - namenjen samo za interno uporabo, C - strogo zaupno in tako naprej do F. Posebej izstopa črka X, ki označuje posebno dragocen podatek, ki predstavlja državno skrivnost najvišje stopnje. Takšne dokumente naj iščejo tisti, ki naj bi to delali po službeni dolžnosti, mi pa se bomo omejili na datoteke s črko C. V skladu z direktivo DoDI 5230.24 je ta oznaka dodeljena dokumentom, ki vsebujejo opis kritičnih tehnologij, ki spadajo pod nadzor izvoza. . Takšne skrbno zaščitene podatke lahko najdete na spletnih mestih v domeni najvišje ravni.mil, ki je dodeljena ameriški vojski.

"IZJAVA O DISTRIBUCIJI C" inurl:navy.mil

Zelo priročno je, da domena .mil vsebuje samo strani Ministrstva za obrambo ZDA in njegovih pogodbenih organizacij. Rezultati iskanja z domensko omejitvijo so izjemno čisti, naslovi pa govorijo sami zase. Iskanje ruskih skrivnosti na ta način je praktično neuporabno: v domenah.ru in .rf vlada kaos, imena številnih oborožitvenih sistemov pa zvenijo kot botanična (PP "Kiparis", samohodne puške "Akatsia") ali celo pravljična ( TOS "Buratino").

Če skrbno preučite kateri koli dokument s spletnega mesta v domeni .mil, lahko vidite druge označevalce za izboljšanje iskanja. Na primer, sklicevanje na izvozne omejitve "Sec 2751", ki je prav tako priročno za iskanje zanimivih tehničnih informacij. Občasno se odstrani z uradnih strani, kjer se je nekoč pojavil, tako da, če ne morete slediti zanimivi povezavi v rezultatih iskanja, uporabite Googlov predpomnilnik (cache operater) ali spletno mesto Internet Archive.

Plezanje v oblake

Poleg pomotoma preklicanih vladnih dokumentov se v Googlovem predpomnilniku občasno pojavijo povezave do osebnih datotek iz Dropboxa in drugih storitev za shranjevanje podatkov, ki ustvarjajo "zasebne" povezave do javno objavljenih podatkov. Še huje je z alternativnimi in domačimi storitvami. Naslednja poizvedba na primer najde podatke za vse stranke Verizona, ki imajo nameščen strežnik FTP in aktivno uporabljajo svoj usmerjevalnik.

Allinurl:ftp:// verizon.net

Takih pametnih ljudi je zdaj že več kot štirideset tisoč, spomladi 2015 pa jih je bilo še veliko več. Namesto Verizon.net lahko nadomestite ime katerega koli znanega ponudnika in bolj znan kot je, večji je lahko ulov. Prek vgrajenega strežnika FTP si lahko ogledate datoteke na zunanji napravi za shranjevanje, ki je povezana z usmerjevalnikom. Običajno je to NAS za delo na daljavo, osebni oblak ali nekakšen prenos datotek enakovrednih. Vse vsebine tovrstnih medijev indeksirajo Google in drugi iskalniki, tako da lahko prek neposredne povezave dostopate do datotek, shranjenih na zunanjih diskih.

Gledam konfiguracije

Pred vsesplošno selitvijo v oblak so kot oddaljena shramba veljali preprosti strežniki FTP, ki so imeli tudi veliko ranljivosti. Mnogi od njih so aktualni še danes. Priljubljeni program WS_FTP Professional na primer shranjuje konfiguracijske podatke, uporabniške račune in gesla v datoteko ws_ftp.ini. Enostavno ga je najti in prebrati, saj so vsi zapisi shranjeni v besedilnem formatu, gesla pa so šifrirana z algoritmom Triple DES po minimalnem zamegljevanju. V večini različic zadostuje, da preprosto zavržete prvi bajt.

Takšna gesla je enostavno dešifrirati s pripomočkom WS_FTP Password Decryptor ali brezplačno spletno storitvijo.

Ko govorimo o vdoru v poljubno spletno stran, običajno mislimo na pridobitev gesla iz dnevnikov in varnostnih kopij konfiguracijskih datotek CMS ali aplikacij za e-trgovino. Če poznate njihovo značilno strukturo, lahko preprosto navedete ključne besede. Vrstice, kot so tiste v ws_ftp.ini, so zelo pogoste. Na primer, v Drupal in PrestaShop vedno obstajata identifikator uporabnika (UID) in ustrezno geslo (pwd), vse informacije pa so shranjene v datotekah s končnico .inc. Iščete jih lahko na naslednji način:

"pwd=" "UID=" ext:inc

Razkrivanje gesel DBMS

V konfiguracijskih datotekah strežnikov SQL so uporabniška imena in e-poštni naslovi shranjeni v čistem besedilu, namesto gesel pa so zapisane njihove zgoščene vrednosti MD5. Strogo gledano jih je nemogoče dešifrirati, lahko pa najdete ujemanje med znanimi pari zgoščencev in gesel.

Še vedno obstajajo DBMS-ji, ki sploh ne uporabljajo zgoščevanja gesel. Konfiguracijske datoteke katerega koli od njih si lahko preprosto ogledate v brskalniku.

Intext:DB_PASSWORD filetype:env

S prihodom strežnikov Windows je mesto konfiguracijskih datotek delno prevzel register. Po njegovih vejah lahko iščete na popolnoma enak način, z uporabo reg kot vrsto datoteke. Na primer takole:

Filetype:reg HKEY_CURRENT_USER "Geslo"=

Ne pozabimo na očitno

Včasih je mogoče priti do zaupnih podatkov z uporabo podatkov, ki se pomotoma odprejo in jih Google opazi. Idealna možnost je najti seznam gesel v nekem običajnem formatu. Samo obupani lahko podatke o računu shranijo v besedilno datoteko, Wordov dokument ali Excelovo preglednico, a teh je vedno dovolj.

Filetype:xls inurl:geslo

Po eni strani obstaja veliko sredstev za preprečevanje takšnih incidentov. V htaccessu je treba določiti ustrezne dostopne pravice, zakrpati CMS, ne uporabljati levih skript in zapreti ostale luknje. Obstaja tudi datoteka s seznamom izjem robots.txt, ki iskalnikom prepoveduje indeksiranje datotek in imenikov, navedenih v njej. Po drugi strani pa, če se struktura robots.txt na nekem strežniku razlikuje od standardne, potem takoj postane jasno, kaj poskušajo skriti na njem.

Pred seznamom imenikov in datotek na katerem koli mestu je standardni indeks. Ker mora biti za storitvene namene prikazan v naslovu, je smiselno omejiti njegovo iskanje na operater naslova. Zanimive stvari so v imenikih /admin/, /personal/, /etc/ in celo /secret/.

Ostanite z nami za posodobitve

Ustreznost je pri tem izjemno pomembna: stare ranljivosti se zapirajo zelo počasi, vendar se Google in njegovi iskalni rezultati nenehno spreminjajo. Obstaja celo razlika med filtrom »zadnje sekunde« (&tbs=qdr:s na koncu URL-ja zahteve) in filtrom »v realnem času« (&tbs=qdr:1).

Google implicitno navede tudi časovni interval datuma zadnje posodobitve datoteke. Preko grafičnega spletnega vmesnika lahko izberete eno od standardnih obdobij (ura, dan, teden itd.) ali nastavite časovno obdobje, vendar ta način ni primeren za avtomatizacijo.

Glede na videz naslovne vrstice lahko samo ugibate, kako omejiti izpis rezultatov s konstrukcijo &tbs=qdr:. Črka y za njo določa mejo enega leta (&tbs=qdr:y), m prikazuje rezultate za zadnji mesec, w - za teden, d - za pretekli dan, h - za zadnjo uro, n - za minuto in s - za sekundo. Najnovejši rezultati, ki so pravkar postali znani Googlu, so najdeni s filtrom &tbs=qdr:1.

Če morate napisati pameten skript, bo koristno vedeti, da je datumsko obdobje nastavljeno v Googlu v julijanski obliki z uporabo operatorja daterange. Tako lahko na primer najdete seznam dokumentov PDF z besedo zaupno, prenesenih od 1. januarja do 1. julija 2015.

Zaupna vrsta datoteke:pdf daterange:2457024-2457205

Razpon je naveden v julijanski obliki datuma brez upoštevanja delnega dela. Ročno prevajanje iz gregorijanskega koledarja je neprijetno. Lažje je uporabiti pretvornik datumov.

Ponovno ciljanje in filtriranje

Poleg določanja dodatnih operatorjev v iskalni poizvedbi jih je mogoče poslati neposredno v telesu povezave. Na primer, specifikacija filetype:pdf ustreza konstrukciji as_filetype=pdf. Tako je priročno vprašati za kakršna koli pojasnila. Recimo, da je izpis rezultatov samo iz Republike Honduras določen z dodajanjem konstrukcije cr=countryHN iskalnemu URL-ju in samo iz mesta Bobruisk - gcs=Bobruisk. Celoten seznam najdete v razdelku za razvijalce.

Googlova orodja za avtomatizacijo so zasnovana tako, da olajšajo življenje, vendar pogosto povzročajo težave. Uporabnikov IP se na primer uporablja za določitev mesta prek WHOIS. Na podlagi teh informacij Google ne le uravnoteži obremenitev med strežniki, ampak tudi spremeni rezultate iskanja. Odvisno od regije se bodo za isto zahtevo na prvi strani prikazali različni rezultati, nekateri pa bodo lahko popolnoma skriti. Dvočrkovna koda za direktivo gl=country vam bo pomagala, da se boste počutili kot svetovljan in iskali informacije iz katere koli države. Oznaka Nizozemske je na primer NL, Vatikan in Severna Koreja pa nimata svoje oznake v Googlu.

Pogosto se rezultati iskanja končajo z neredom tudi po uporabi več naprednih filtrov. V tem primeru je zahtevo enostavno razjasniti tako, da ji dodate več izjemnih besed (pred vsako od njih je postavljen znak minus). Na primer, bančništvo, imena in vadnice se pogosto uporabljajo z besedo Osebno. Zato čistejši rezultati iskanja ne bodo prikazani z učbeniškim primerom poizvedbe, temveč z izpopolnjenim:

Naslov:"Indeks /osebnih/" -imen -vadnica -bančništvo

Še zadnji primer

Prefinjenega hekerja odlikuje to, da si vse, kar potrebuje, zagotovi sam. Na primer, VPN je priročna stvar, vendar draga ali začasna in z omejitvami. Skleniti naročnino zase je predrago. Še dobro, da obstajajo naročnine na skupine in s pomočjo Googla je enostavno postati del skupine. Če želite to narediti, preprosto poiščite konfiguracijsko datoteko Cisco VPN, ki ima precej nestandardno razširitev PCF in prepoznavno pot: Program Files\Cisco Systems\VPN Client\Profiles. Ena zahteva in pridružiš se na primer prijazni ekipi Univerze v Bonnu.

Filetype:pcf vpn ALI Skupina

INFO

Google najde konfiguracijske datoteke gesel, vendar jih je veliko šifriranih ali zamenjanih z zgoščenimi vrednostmi. Če vidite nize fiksne dolžine, takoj poiščite storitev dešifriranja.Gesla so shranjena šifrirana, vendar je Maurice Massard že napisal program za njihovo dešifriranje in ga brezplačno ponuja prek thecampusgeeks.com.

Google izvaja na stotine različnih vrst napadov in testov prodora. Obstaja veliko možnosti, ki vplivajo na priljubljene programe, glavne oblike podatkovnih baz, številne ranljivosti PHP, oblake itd. Če natančno veste, kaj iščete, boste veliko lažje našli informacije, ki jih potrebujete (zlasti tiste, ki jih niste nameravali objaviti). Shodan ni edini, ki napaja z zanimivimi idejami, ampak vsaka baza indeksiranih omrežnih virov!

Hekanje z Googlom

Aleksander Antipov

Iskalnik Google (www.google.com) ponuja številne možnosti iskanja. Vse te lastnosti so neprecenljivo iskalno orodje za novega uporabnika interneta in hkrati še močnejše orožje invazije in uničenja v rokah zlonamernih ljudi, med katerimi so ne le hekerji, ampak tudi neračunalniški kriminalci in celo teroristi.

(9475 ogledov v 1 tednu)

Denis Barankov

denisNOSPAMixi.ru

Pozor:Ta članek ni vodnik za ukrepanje. Ta članek je bil napisan za vas, skrbnike SPLETNIH strežnikov, da boste izgubili lažen občutek, da ste varni in da boste končno razumeli zahrbtnost tega načina pridobivanja informacij ter se lotili varovanja vaše strani.

Uvod

Na primer, našel sem 1670 strani v 0,14 sekunde!

2. Vnesemo drugo vrstico, npr.

inurl:"auth_user_file.txt"malo manj, vendar je že to dovolj za brezplačen prenos in ugibanje gesla (z istim Johnom The Ripperjem). Spodaj bom navedel več primerov.

Torej se morate zavedati, da je iskalnik Google obiskal večino internetnih strani in predpomnil informacije, ki jih vsebujejo. Te predpomnjene informacije vam omogočajo, da pridobite informacije o spletnem mestu in vsebini spletnega mesta brez neposredne povezave s spletnim mestom, le tako, da se poglobite v informacije, ki so shranjene v Googlu. Poleg tega, če informacije na spletnem mestu niso več na voljo, se lahko informacije v predpomnilniku še vedno ohranijo. Vse, kar potrebujete za to metodo, je poznati nekaj Googlovih ključnih besed. Ta tehnika se imenuje Google Hacking.

Informacije o vdiranju v Google so se prvič pojavile na poštnem seznamu Bugtruck pred 3 leti. Leta 2001 je to temo sprožil francoski študent. Tukaj je povezava do tega pisma http://www.cotse.com/mailing-lists/bugtraq/2001/Nov/0129.html. Ponuja prve primere takih poizvedb:

1) Indeks /admin

2) Indeks /gesla

3) Index of /mail

4) Kazalo / +banques +filetype:xls (za Francijo ...)

5) Indeks / +passwd

6) Kazalo / password.txt

Ta tema je v angleško branem delu interneta razvnela šele pred kratkim: po članku Johnnyja Longa, objavljenem 7. maja 2004. Za popolnejšo študijo o hekanju v Googlu vam svetujem, da obiščete spletno stran tega avtorja http://johnny.ihackstuff.com. V tem članku vas želim samo seznaniti.

Kdo lahko to uporablja:

- Novinarji, vohuni in vsi tisti ljudje, ki radi vtikajo nos v tuje posle, lahko to uporabijo za iskanje obremenilnih dokazov.

- Hekerji, ki iščejo primerne tarče za vdiranje.

Kako deluje Google.

Za nadaljevanje pogovora naj vas spomnim na nekatere ključne besede, ki se uporabljajo v Googlovih poizvedbah.

Iščite z znakom +

Google iz iskanj izloči besede, ki se mu zdijo nepomembne. Na primer vprašalne besede, predlogi in členki v angleščini: na primer are, of, where. V ruščini se zdi, da Google šteje vse besede za pomembne. Če je beseda izključena iz iskanja, Google o tem piše. Da bi Google začel iskati strani s temi besedami, morate pred besedo dodati znak + brez presledka. Na primer:

as +osnove

Išči z znakom –

Če Google najde veliko število strani, s katerih mora izločiti strani z določeno tematiko, lahko prisilite Google, da išče samo strani, ki ne vsebujejo določenih besed. Če želite to narediti, morate te besede označiti tako, da pred vsako postavite znak - brez presledka pred besedo. Na primer:

ribolov - vodka

Išči z uporabo ~

Morda boste želeli iskati ne le po določeni besedi, ampak tudi po njenih sopomenkah. Če želite to narediti, pred besedo postavite simbol ~.

Iskanje natančne fraze z dvojnimi narekovaji

Google na vsaki strani išče vse pojavitve besed, ki ste jih napisali v poizvedbenem nizu, in ga ne zanima relativni položaj besed, dokler so vse navedene besede na strani hkrati (to je privzeto dejanje). Če želite najti točno frazo, jo morate dati v narekovaje. Na primer:

"stojalo za knjige"

Če želite imeti vsaj eno od navedenih besed, morate izrecno podati logično operacijo: ALI. Na primer:

varnost knjige ALI zaščita

Poleg tega lahko uporabite znak * v iskalni vrstici, da označite katero koli besedo in. za predstavljanje katerega koli lika.

Iskanje besed z dodatnimi operatorji

Obstajajo iskalni operatorji, ki so podani v iskalnem nizu v formatu:

operator:iskalni_izraz

Presledki poleg dvopičja niso potrebni. Če za dvopičjem vstavite presledek, boste videli sporočilo o napaki, pred njim pa jih bo Google uporabil kot običajen iskalni niz.

Obstajajo skupine dodatnih iskalnih operaterjev: jeziki - navedite, v katerem jeziku želite videti rezultat, datum - omejite rezultate za zadnjih tri, šest ali 12 mesecev, pojavitve - navedite, kje v dokumentu želite iskati vrstica: povsod, v naslovu, v URL-ju, domene - poiščite na določenem mestu ali, nasprotno, izključite ga iz iskanja - blokira mesta, ki vsebujejo določeno vrsto informacij, in jih odstrani s strani z rezultati iskanja.

Vendar pa nekateri operaterji ne zahtevajo dodatnega parametra, na primer zahteve " predpomnilnik: www.google.com" lahko imenujemo kot polnopravni iskalni niz, nekatere ključne besede pa nasprotno zahtevajo iskalno besedo, na primer " site:www.google.com pomoč". V luči naše teme si poglejmo naslednje operaterje:

Operater |

Opis |

Potrebujete dodaten parameter? |

išči samo na spletnem mestu, navedenem v search_term |

||

išči samo v dokumentih z vrsto search_term |

||

poiščite strani, ki vsebujejo search_term v naslovu |

||

poiščite strani, ki vsebujejo vse besede search_term v naslovu |

||

najti strani, ki v naslovu vsebujejo besedo search_term |

||

najti strani, ki vsebujejo vse besede search_term v svojem naslovu |

Operater spletno mesto: omeji iskanje samo na določeno spletno mesto in lahko določite ne samo ime domene, ampak tudi naslov IP. Vnesite na primer:

Operater vrsta datoteke: Iskanje omeji na določeno vrsto datoteke. Na primer:

Od datuma objave članka lahko Google išče v 13 različnih formatih datotek:

- Adobe Portable Document Format (pdf)

- Adobe PostScript (ps)

- Lotus 1-2-3 (wk1, wk2, wk3, wk4, wk5, wki, wks, wku)

- Lotus WordPro (lwp)

- MacWrite (mw)

- Microsoft Excel (xls)

- Microsoft PowerPoint (ppt)

- Microsoft Word (doc)

- Microsoft Works (wks, wps, wdb)

- Microsoft Write (wri)

- Oblika obogatenega besedila (rtf)

- Shockwave Flash (swf)

- Besedilo (ans, txt)

Operater povezava: prikaže vse strani, ki kažejo na navedeno stran.

Verjetno je vedno zanimivo videti, koliko mest na internetu ve za vas. Poskusimo:

Operater predpomnilnik: Prikazuje različico spletnega mesta v Googlovem predpomnilniku, kot je bilo videti zadnjič, ko je Google obiskal to stran. Vzemimo katero koli spletno mesto, ki se pogosto spreminja, in poglejmo:

Operater naslov: išče določeno besedo v naslovu strani. Operater allintitle: je razširitev - išče vseh določenih nekaj besed v naslovu strani. Primerjaj:

naslov: polet na Mars

intitle:let intitle:on intitle:mars

allintitle:let na mars

Operater inurl: prisili Google, da prikaže vse strani, ki vsebujejo podani niz v URL-ju. operator allinurl: išče vse besede v URL-ju. Na primer:

allinurl:acid acid_stat_alerts.php

Ta ukaz je še posebej uporaben za tiste, ki nimajo SNORT-a - lahko vsaj vidijo, kako deluje v realnem sistemu.

Metode vdiranja z uporabo Googla

Tako smo ugotovili, da lahko s kombinacijo zgornjih operaterjev in ključnih besed vsakdo zbira potrebne informacije in išče ranljivosti. Te tehnike se pogosto imenujejo Google Hacking.

Zemljevid strani

Operator site: lahko uporabite za seznam vseh povezav, ki jih je Google našel na spletnem mestu. Običajno strani, ki so dinamično ustvarjene s skripti, niso indeksirane z uporabo parametrov, zato nekatera spletna mesta uporabljajo filtre ISAPI, tako da povezave niso v obliki /article.asp?num=10&dst=5, in s poševnicami /article/abc/num/10/dst/5. To se naredi tako, da spletno mesto na splošno indeksirajo iskalniki.

Poskusimo:

spletno mesto: www.whitehouse.gov bela hiša

Google meni, da vsaka stran na spletnem mestu vsebuje besedo bela hiša. To uporabljamo za pridobitev vseh strani.

Obstaja tudi poenostavljena različica:

spletno mesto: whitehouse.gov

In najboljše pri tem je, da tovariši iz whitehouse.gov sploh niso vedeli, da smo pogledali strukturo njihove strani in celo pogledali predpomnjene strani, ki jih je prenesel Google. To je mogoče uporabiti za preučevanje strukture spletnih mest in ogled vsebine, ki zaenkrat ostane neodkrita.

Oglejte si seznam datotek v imenikih

SPLETNI strežniki lahko prikažejo sezname strežniških imenikov namesto običajnih strani HTML. To se običajno naredi zato, da uporabniki izberejo in prenesejo določene datoteke. Vendar v mnogih primerih skrbniki nimajo namena prikazati vsebine imenika. To se zgodi zaradi nepravilne konfiguracije strežnika ali odsotnosti glavne strani v imeniku. Posledično ima heker možnost najti nekaj zanimivega v imeniku in ga uporabiti za svoje namene. Če želite najti vse te strani, je dovolj, da opazite, da vse vsebujejo besede: indeks of. Ker pa kazalo besed ne vsebuje le takšnih strani, moramo poizvedbo izboljšati in upoštevati ključne besede na sami strani, zato poizvedbe, kot so:

naslov:index.nadrejenega imenika

intitle:index.of velikost imena

Ker je večina seznamov imenikov namernih, boste morda težko prvič našli napačne sezname. Toda že lahko uporabite sezname za določitev različice spletnega strežnika, kot je opisano spodaj.

Pridobitev različice WEB strežnika.

Pred kakršnim koli hekerskim napadom je vedno koristno poznati različico spletnega strežnika. Še enkrat, zahvaljujoč Googlu lahko te informacije dobite brez povezave s strežnikom. Če pozorno pogledate seznam imenikov, lahko vidite, da sta tam prikazana ime spletnega strežnika in njegova različica.

Apache1.3.29 - strežnik ProXad na trf296.free.fr vrata 80

Izkušen skrbnik lahko te podatke spremeni, vendar so praviloma resnični. Tako je za pridobitev teh informacij dovolj, da pošljete zahtevo:

intitle:index.of server.at

Za pridobitev informacij za določen strežnik pojasnimo zahtevo:

intitle:index.of server.at site:ibm.com

Ali obratno, iščemo strežnike, ki izvajajo določeno različico strežnika:

intitle:index.of Apache/2.0.40 Strežnik na

To tehniko lahko heker uporabi za iskanje žrtve. Če ima na primer exploit za določeno različico WEB strežnika, potem ga lahko najde in preizkusi obstoječi exploit.

Različico strežnika lahko dobite tudi tako, da si ogledate strani, ki so privzeto nameščene ob namestitvi zadnje različice SPLETNEGA strežnika. Če želite na primer videti testno stran Apache 1.2.6, samo vnesite

intitle:Test.Page.for.Apache je.delovalo!

Še več, ob namestitvi nekaterih operacijskih sistemov takoj namestijo in zaženejo spletni strežnik. Nekateri uporabniki pa se tega niti ne zavedajo. Seveda, če vidite, da nekdo ni odstranil privzete strani, potem je logično domnevati, da računalnik sploh ni bil podvržen nobeni prilagoditvi in je verjetno ranljiv za napade.

Poskusite poiskati strani IIS 5.0

allintitle:Dobrodošli v internetnih storitvah Windows 2000

V primeru IIS lahko določite ne samo različico strežnika, ampak tudi različico sistema Windows in servisni paket.

Drug način za določitev različice spletnega strežnika je iskanje priročnikov (strani za pomoč) in primerov, ki so morda privzeto nameščeni na spletnem mestu. Hekerji so našli kar nekaj načinov za uporabo teh komponent za pridobitev privilegiranega dostopa do spletnega mesta. Zato morate te komponente odstraniti na proizvodnem mestu. Da ne omenjam dejstva, da je prisotnost teh komponent mogoče uporabiti za pridobivanje informacij o vrsti strežnika in njegovi različici. Na primer, poiščimo priročnik za apache:

inurl: ročni moduli direktiv apache

Uporaba Googla kot skenerja CGI.

CGI skener ali WEB skener je pripomoček za iskanje ranljivih skriptov in programov na strežniku žrtve. Ti pripomočki morajo vedeti, kaj iskati, za to imajo cel seznam ranljivih datotek, na primer:

/cgi-bin/cgiemail/uargg.txt

/random_banner/index.cgi

/random_banner/index.cgi

/cgi-bin/mailview.cgi

/cgi-bin/maillist.cgi

/cgi-bin/userreg.cgi

/iissamples/ISSamples/SQLQHit.asp

/SiteServer/admin/findvserver.asp

/scripts/cphost.dll

/cgi-bin/finger.cgi

Vsako od teh datotek lahko poiščemo z Googlom, poleg tega pa uporabimo besede index of ali inurl z imenom datoteke v iskalni vrstici: najdemo lahko mesta z ranljivimi skripti, na primer:

allinurl:/random_banner/index.cgi

Z uporabo dodatnega znanja lahko heker izkoristi ranljivost skripta in s to ranljivostjo prisili skript, da odda katero koli datoteko, shranjeno na strežniku. Na primer datoteka z geslom.

Kako se zaščititi pred vdori v Google.

1. Ne objavljajte pomembnih podatkov na SPLETNI strežnik.

Tudi če ste podatke objavili začasno, lahko nanje pozabite ali pa bo nekdo imel čas, da te podatke poišče in vzame, preden jih izbrišete. Ne delaj tega. Obstaja veliko drugih načinov za prenos podatkov, ki jih ščitijo pred krajo.

2. Preverite svoje spletno mesto.

Za raziskovanje svojega spletnega mesta uporabite opisane metode. Občasno preverite svoje spletno mesto za nove metode, ki se pojavljajo na spletnem mestu http://johnny.ihackstuff.com. Ne pozabite, da če želite avtomatizirati svoja dejanja, morate od Googla pridobiti posebno dovoljenje. Če pozorno berete http://www.google.com/terms_of_service.html, boste videli besedno zvezo: Googlovemu sistemu ne smete pošiljati kakršnih koli samodejnih poizvedb brez izrecnega vnaprejšnjega dovoljenja Googla.

3. Morda ne boste potrebovali Google za indeksiranje vašega spletnega mesta ali njegovega dela.

Google vam omogoča, da odstranite povezavo do vašega spletnega mesta ali njegovega dela iz njegove zbirke podatkov, pa tudi odstranitev strani iz predpomnilnika. Poleg tega lahko prepoveš iskanje slik na svojem spletnem mestu, prepoveš prikazovanje kratkih fragmentov strani v rezultatih iskanja. Vse možnosti za brisanje spletnega mesta so opisane na strani http://www.google.com/remove.html. Če želite to narediti, morate potrditi, da ste res lastnik te strani ali vstaviti oznake na stran oz

4. Uporabite robots.txt

Znano je, da iskalniki pogledajo datoteko robots.txt, ki se nahaja v korenu spletnega mesta, in ne indeksirajo tistih delov, ki so označeni z besedo Disallow. To lahko uporabite, da preprečite indeksiranje dela spletnega mesta. Če želite na primer preprečiti indeksiranje celotnega spletnega mesta, ustvarite datoteko robots.txt, ki vsebuje dve vrstici:

Uporabniški agent: *

Disallow: /

Kaj se še zgodi

Da se vam življenje ne bo zdelo sladko, bom na koncu rekel, da obstajajo spletna mesta, ki spremljajo tiste ljudi, ki z zgoraj opisanimi metodami iščejo luknje v skriptih in spletnih strežnikih. Primer takšne strani je

Aplikacija.

Malo sladko. Poskusite sami nekaj od naslednjega:

1. #mysql dump filetype:sql - iskanje izpisov baze podatkov mySQL

2. Poročilo o povzetku ranljivosti gostitelja - pokazalo vam bo, katere ranljivosti so odkrili drugi ljudje

3. phpMyAdmin, ki se izvaja na inurl:main.php - to bo prisilno zaprlo nadzor prek plošče phpmyadmin

4. ni za distribucijo zaupno

5. Podrobnosti zahteve Spremenljivke strežnika nadzornega drevesa

6. Zagon v otroškem načinu

7. To poročilo je ustvaril WebLog

8. intitle:index.of cgiirc.config

9. filetype:conf inurl:firewall -intitle:cvs – morda kdo potrebuje konfiguracijske datoteke požarnega zidu? :)

10. intitle:index.of finances.xls – hmm....

11. intitle: Kazalo klepetov dbconvert.exe – dnevniki klepetov icq

12. besedilo: Analiza prometa Tobiasa Oetikerja

13. intitle:Statistika uporabe za Generated by Webalizer

14. naslov: statistika napredne spletne statistike

15. intitle:index.of ws_ftp.ini – konfiguracija ws ftp

16. inurl:ipsec.secrets hrani skupne skrivnosti - tajni ključ - dobra najdba

17. inurl:main.php Dobrodošli v phpMyAdmin

18. inurl:server-info Informacije o strežniku Apache

19. site:edu admin ocene

20. ORA-00921: nepričakovan konec ukaza SQL – pridobivanje poti

21. intitle:index.of trillian.ini

22. naslov: Kazalo pwd.db

23.intitle:index.of people.lst

24. intitle:index.of master.passwd

25.inurl:passlist.txt

26. intitle:Kazalo .mysql_history

27. naslov:indeks intext:globals.inc

28. intitle:index.of administrators.pwd

29. intitle:Index.of etc shadow

30.intitle:index.ofsecring.pgp

31. inurl:config.php dbuname dbpass

32. inurl:izvedi filetype:ini

Center za usposabljanje "Informzashchita" http://www.itsecurity.ru - vodilni specializirani center na tem področju usposabljanje za informacijsko varnost(Licenca Moskovskega odbora za izobraževanje št. 015470, državna akreditacija št. 004251). Edini pooblaščeni izobraževalni center za internetne varnostne sisteme in Clearswift v Rusiji in državah CIS. Pooblaščeni izobraževalni center Microsoft (Security specialization). Programi usposabljanja so usklajeni z Državno tehnično komisijo Rusije, FSB (FAPSI). Potrdila o usposabljanju in državni dokumenti o izpopolnjevanju.

SoftKey je edinstvena storitev za kupce, razvijalce, trgovce in pridružene partnerje. Poleg tega je to ena najboljših spletnih trgovin s programsko opremo v Rusiji, Ukrajini, Kazahstanu, ki strankam ponuja široko paleto, veliko načinov plačila, hitro (pogosto takojšnjo) obdelavo naročil, sledenje postopka naročila v osebnem delu, različne popuste pri trgovina in proizvajalci BY.

- Anton Siluanov, minister za finance

- Varstvo pravic potrošnikov: zavarovalna pogodba - pravne storitve družbe Legas Varstvo pravic iz zavarovalne pogodbe

- Konsolidirani register teritorialnega organa zvezne zakladnice

- Zakaj so kiti zanimivi? Kaj slišijo kiti? Najbližji sorodniki kitov so povodni konji